/ ¿Qué es el acceso con privilegios mínimos?

¿Qué es el acceso con privilegios mínimos?

¿Por qué es importante el acceso con los mínimos privilegios?

A medida que mayores volúmenes de datos se mueven hacia y a través de entornos públicos y multinube, y ciberataques como el ransomware se vuelven más frecuentes y sofisticados, las organizaciones buscan formas de proteger sus crecientes superficies de ataque y reducir el riesgo de seguridad. Aquí es donde entra en juego el acceso con menos privilegios (también llamado principio de menor privilegio [POLP] o principio de mínimo privilegio) como uno de los elementos fundamentales de un enfoque de zero trust.

El acceso con menos privilegios comprende tres áreas a tener en cuenta: autenticación de la identidad del usuario, postura de seguridad del dispositivo y segmentación de usuario a aplicación. En breve las explicaremos con más detalle.

El acceso con privilegios mínimos y la confianza cero

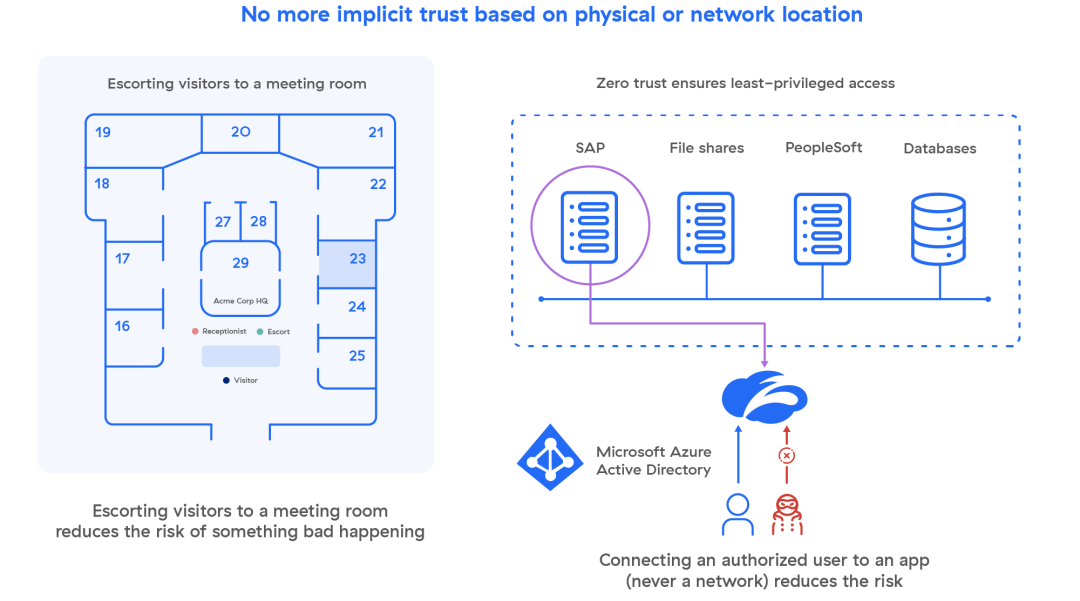

Antes de continuar, veamos cómo se relacionan estos dos términos entre sí. El "acceso con privilegios mínimos" puede sonar muy parecido a "confianza cero" y, de hecho, están estrechamente relacionados, pero son conceptos básicamente diferentes.

Puede pensar en el acceso con menos privilegios como una tarjeta de acceso que da a cada uno de sus empleados y que está codificada de forma exclusiva para su función laboral. Esto le permite adaptar los controles de acceso para que la mayoría de los usuarios puedan acceder a áreas comunes como Microsoft 365, pero sólo algunos puedan acceder a material más confidencial, como información financiera, datos de recursos humanos, etc., con lo que se reduce el riesgo de que un exceso de permisos provoque una infracción de datos.

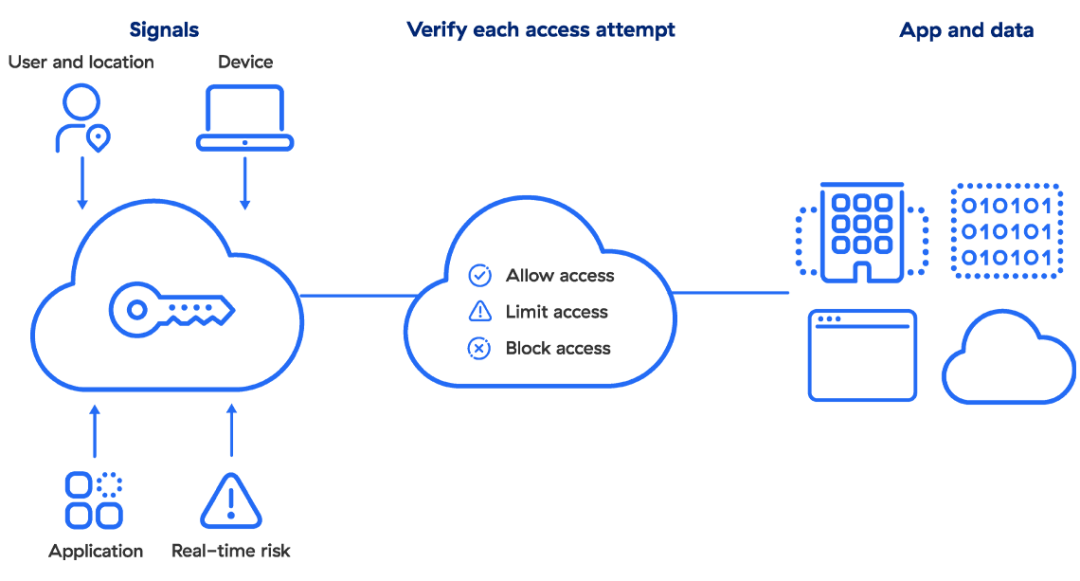

Zero trust lleva esto un paso más allá, ya que no concede confianza simplemente porque un empleado tenga una tarjeta de acceso única. Antes de conceder acceso, una política de zero trust establece la identidad del usuario y el contexto completo para la solicitud de conexión, como el dispositivo del usuario, su ubicación, la aplicación en cuestión y su contenido. De esta manera, para seguir con la metáfora, otro usuario no puede simplemente coger una tarjeta de acceso, asumir sus derechos de acceso y comenzar a entrar en lugares que no le corresponden.

¿Cómo funciona el acceso moderno con menos privilegios?

Hoy en día, el acceso con privilegios mínimos y la confianza cero son esencialmente inseparables, con un enfoque moderno que incorpora la autenticación de la identidad del usuario, la postura de seguridad del dispositivo y la segmentación de usuario a aplicación en sus controles. Analicemos estos tres elementos fundamentales.

Autenticación de la identidad del usuario

Así es como determina si sus usuarios son quienes afirman ser. Los proveedores y servicios de gestión de identidad y acceso (IAM), como por ejemplo, Okta, Azure Active Directory o Ping Identity, crean, mantienen y administran la información de identidad mientras ofrecen diversos servicios de aprovisionamiento y autenticación.

Postura de seguridad de los dispositivos

Un usuario bienintencionado con privilegios elevados puede ser víctima del malware. Junto con la evaluación continua de la postura de seguridad de los terminales (proporcionada por empresas como CrowdStrike, VMware Carbon Black, SentinelOne, etc.), las políticas modernas de menos privilegios pueden modificar los permisos de un usuario en función del estado actual de su dispositivo.

Segmentación de usuario a aplicación

La forma tradicional de limitar la exposición de la red y el movimiento lateral es la segmentación de la red, que utiliza cortafuegos dentro de la red empresarial para restringir los segmentos a cuentas privilegiadas. Aunque es clave limitar el movimiento lateral interno, este enfoque es complicado y no proporciona el control granular que las organizaciones modernas necesitan.

La segmentación de usuario a aplicación es posible gracias a un servicio de acceso a red zero trust (ZTNA), que permite una segmentación granular a través de políticas comerciales administradas por TI, no mediante una pila de cortafuegos. ZTNA conecta a los usuarios verificados directamente con las aplicaciones que están autorizados a utilizar sin conectarlos nunca a su red, lo que hace imposible el movimiento lateral. Este acceso se hace extensivo tanto a los usuarios remotos como a los locales, independientemente de su ubicación, con controles de seguridad idénticos.

Beneficios del acceso con menos privilegios

La convergencia de los tres elementos básicos con un servicio eficaz de ZTNA constituye la base de una postura de seguridad sólida y resistente para su organización, en la que:

- Las cuentas de usuario siempre se autentican antes de concederse el acceso

- Los dispositivos se supervisan y los niveles de acceso de los usuarios se adaptan en función de la postura de seguridad

- La segmentación de aplicaciones minimiza el movimiento lateral, lo que elimina la necesidad de ajustes complejos del cortafuegos

Algunas consideraciones sobre los privilegios de los administradores

Por supuesto, para las cuentas de administrador hay que tener en cuenta algunas consideraciones adicionales. Los superusuarios llevan una inmensa carga de confianza y, por tanto, no pueden trabajar con un acceso limitado. La solución tradicional en este caso es la gestión de acceso privilegiado (PAM), que gestiona los derechos, las cuentas y los sistemas operativos a nivel del centro de datos. Sin embargo, el cambio a la nube está haciendo que PAM sea menos efectivo, lo que requiere un medio diferente de distribuir el acceso administrativo.

Hoy en día, el auge de DevOps significa que su nube puede sufrir miles de cambios de permisos en un día. La gestión de derechos de infraestructura en la nube (CIEM) está teniendo éxito allí donde PAM ha comenzado a fallar, ya que una CIEM eficaz puede gestionar e inventariar los derechos de la nube, realizar auditorías de privilegios, detectar y remediar la proliferación de privilegios, otorgar derechos de administrador a los servicios y llevar a cabo varias otras funciones a una escala y un nivel de complejidad que PAM no puede alcanzar.

La CIEM es una consideración importante para los entornos de nube de hoy en día cuando se planifica o se perfecciona el enfoque de acceso con privilegios mínimos.

Cómo implementar el acceso con privilegios mínimos en su organización

Lograr un acceso moderno con privilegios mínimos con confianza cero es más fácil de lo que parece, con solo tres pasos básicos:

- Adopte un servicio de proveedor de identidad (IdP). Con la popularidad que tienen hoy en día los servicios de inicio de sesión único, muchas organizaciones ya utilizan un IdP.

- Añada un servicio de postura del dispositivo. La combinación de la supervisión del estado de los dispositivos con una política de dispositivos flexible reduce el riesgo que los puntos finales comprometidos suponen para sus sistemas y datos críticos.

- Habilite un servicio ZTNA. Esto le permite eliminar tanto el acceso lateral como los cortafuegos internos con una tecnología. Algunos servicios ZTNA se pueden implementar completamente en solo unas horas.

Cómo ayuda Zscaler con el acceso con privilegios mínimos

Los cortafuegos tradicionales, las VPN y las aplicaciones privadas suponen una superficie de ataque enorme. Los hackers y otros ciberdelincuentes pueden ver y explotar los recursos vulnerables expuestos al exterior, y las soluciones de seguridad de red obsoletas, como las VPN, sitúan a los usuarios en la red, otorgando a los atacantes un fácil acceso a los datos confidenciales. Además, no pueden escalar ni ofrecer una experiencia de usuario rápida y fluida, ya que requieren retorno, introducen costes y complejidad añadidos y son demasiado lentas para dar servicio a los trabajadores distribuidos de hoy en día.

Como la plataforma ZTNA más implementada del mundo, Zscaler Private Access™ aplica los principios de privilegios mínimos para dar a los usuarios una conectividad segura y directa a las aplicaciones privadas, al tiempo que elimina el acceso no autorizado y el movimiento lateral. Se puede implementar en cuestión de horas para reemplazar las VPN heredadas y las herramientas de acceso remoto por una plataforma de confianza cero global nativa de la nube. Zscaler Private Access es ZTNA, evolucionado.

Recursos sugeridos

Preguntas frecuentes

Como sugiere el nombre, el control de acceso basado en roles vincula los privilegios de acceso a la función o funciones que desempeña un empleado dentro de una organización. Por ejemplo, los desarrolladores pueden tener ciertos permisos dentro de un sistema de gestión de contenido a los que los administradores no necesitarían acceder.

Esto se considera acceso con menos privilegios, ya que los administradores reciben la menor cantidad posible de permisos para una aplicación, mientras que sus colegas pueden necesitar un poco más para realizar una tarea más granular.

Un superusuario, también conocido como raíz, es una cuenta a la que se le han otorgado permisos extendidos o derechos de acceso para realizar una gama más amplia de tareas. Esta cuenta está confiada a una persona dentro de una organización que puede realizar una sucesión de tareas que no están designadas a los usuarios regulares. Como tal, los superusuarios no están sujetos al principio de menor privilegio.

También conocido como avance sigiloso del acceso, se refiere a la lenta acumulación de permisos, derechos de acceso y privilegios absolutos innecesarios por parte de usuarios individuales. Esto puede suceder cuando, por ejemplo, a un empleado se le asigna trabajar en un proyecto a corto plazo para el que necesita un permiso adicional para una aplicación.

Si esto sucede con frecuencia a muchos empleados, los privilegios pueden extenderse excesivamente con el tiempo y puede representar un riesgo para las organizaciones si demasiados permisos se extienden a demasiados usuarios. Es el ritmo gradual con el que se extienden estos permisos lo que le da a este fenómeno su apodo de "avance sigiloso".