Defend Data Everywhere

Discover the power of the Zscaler Data Protection platform in action

What’s it like to use Zscaler?

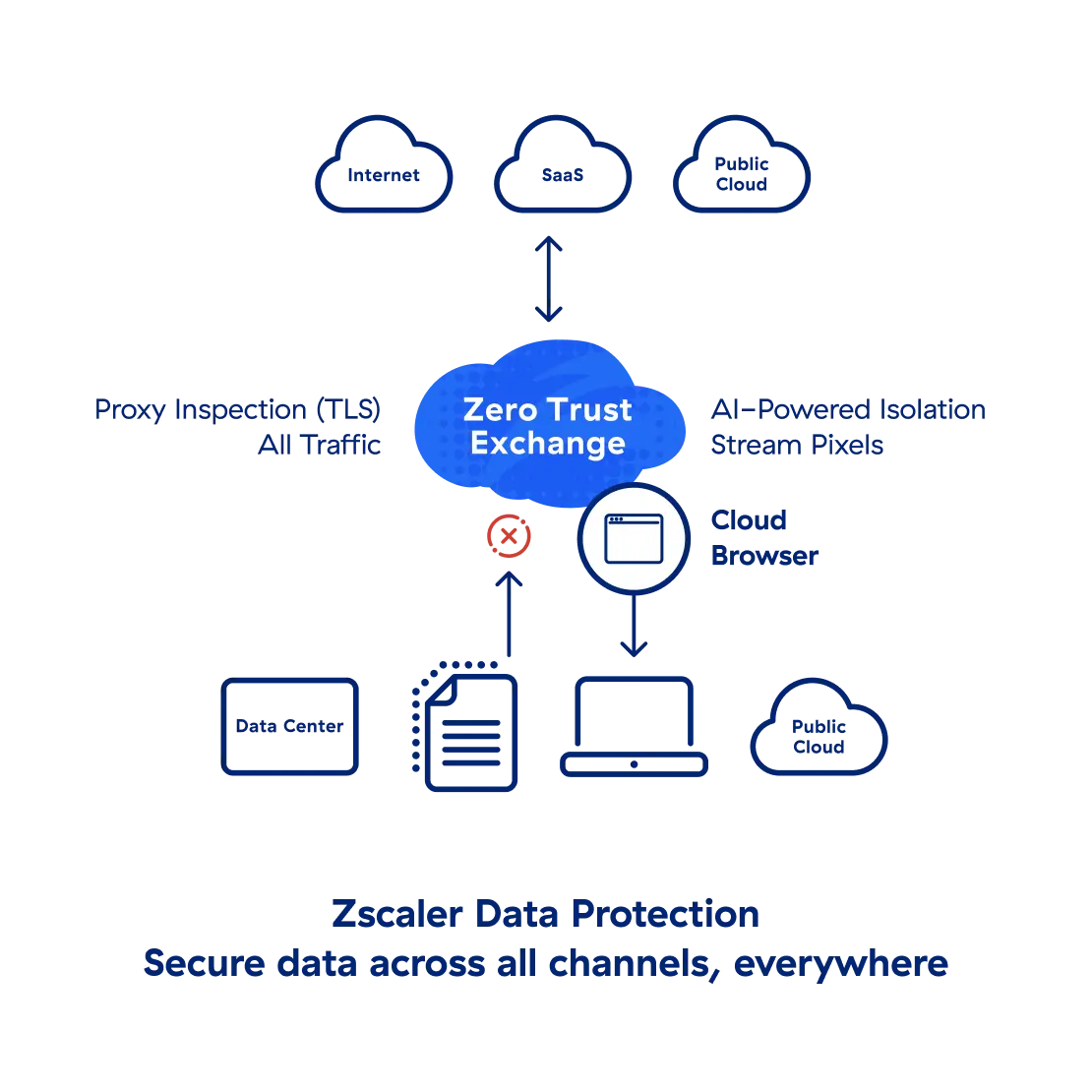

Zscaler delivers the broad and deep data protection functionality organizations need to effectively address cloud security and safely embrace digital transformation. From shadow IT discovery to Exact Data Match and beyond, Zscaler has it covered.

These videos walk through the powerful capabilities of Zscaler Data Protection, including brief demos of how it looks in the user interface.

demo videos

Inline Data Protection

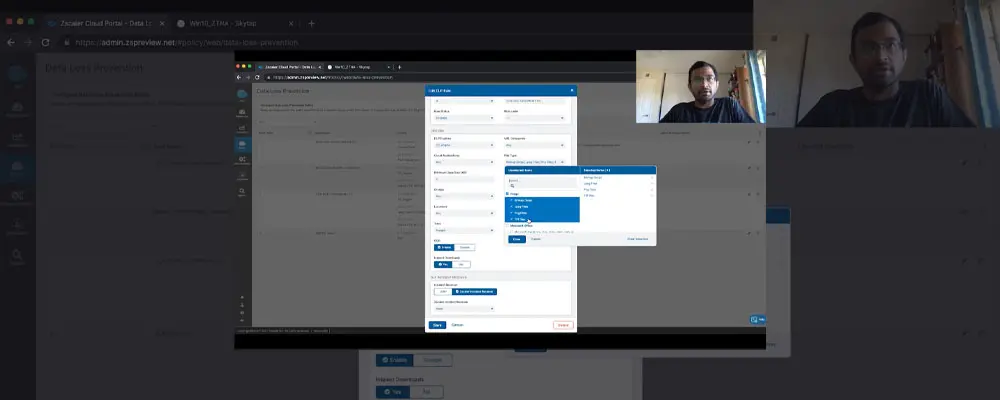

Automatically uncover the unsanctioned cloud apps employees use, evaluate them across dozens of criteria, and provide risk scores for each so that IT can respond accordingly.

Distinguish non-corporate SaaS tenants from those that belong to the enterprise, with the option to block access entirely or prevent uploads as needed to stop data leakage.

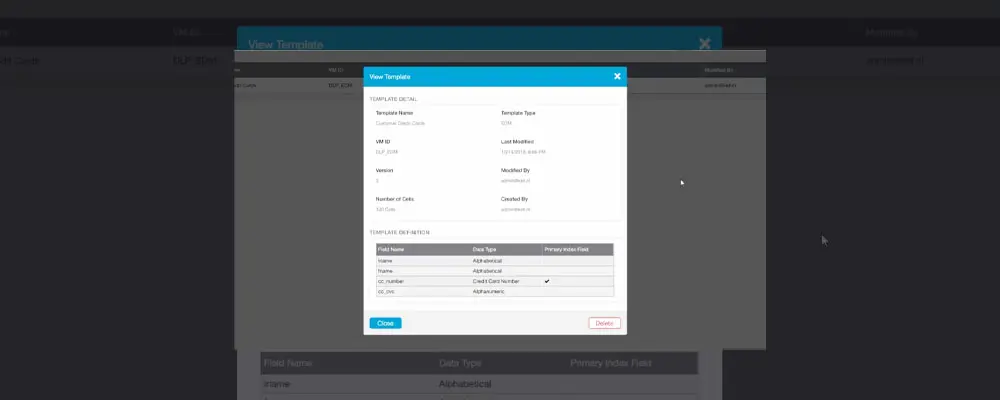

Scan inline and out-of-band traffic for specific data values that need to be protected rather than generic data patterns, enhancing precision and eliminating false positive results that waste time for IT teams.

Extract text from images and inspect it with DLP measures like EDM, IDM, and more, to prevent data leakage through image files, like screenshots, both in motion and at rest.

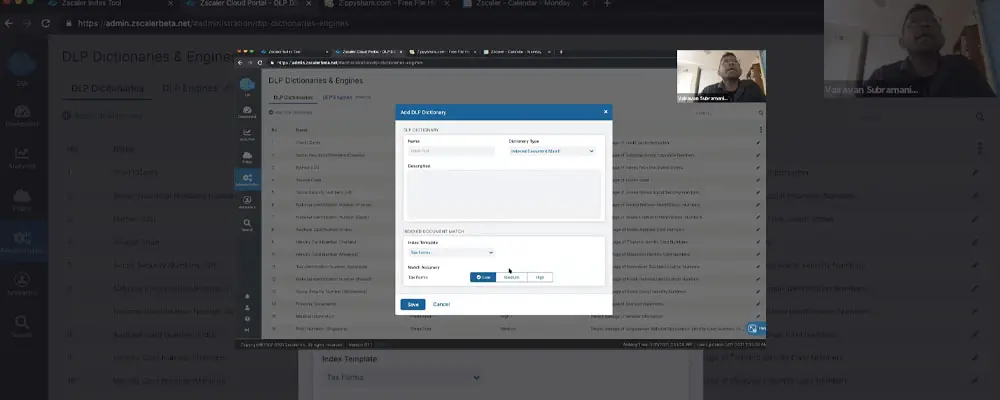

Secure high-value documents that contain sensitive information—admins simply fingerprint key forms so that any files using them across the enterprise can be rapidly identified and protected.

Perform TLS/SSL inspection at the scale needed to protect data in real time, everywhere it goes—allowing admins to configure a single policy that is enforced consistently across all cloud data channels.

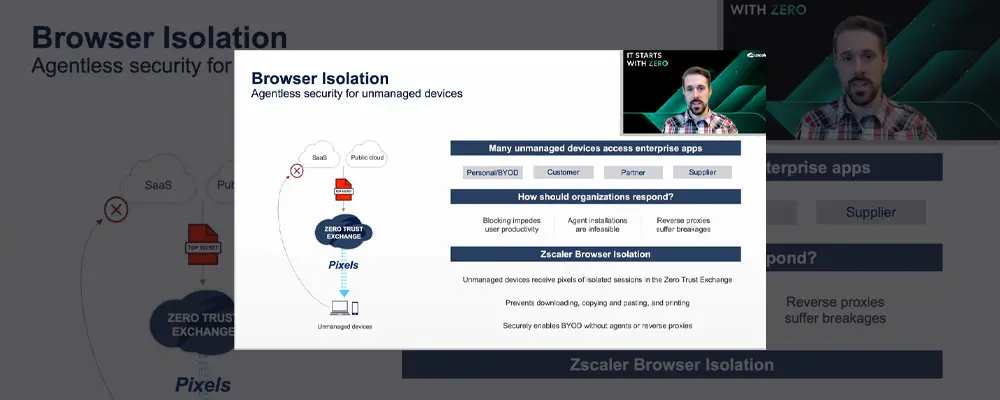

Virtualize app sessions in the Zscaler Zero Trust Exchange™ and stream content to users as pixels, preventing download, copy, paste, and print to stop data loss, with no agent for BYOD.

At Rest Data Protection

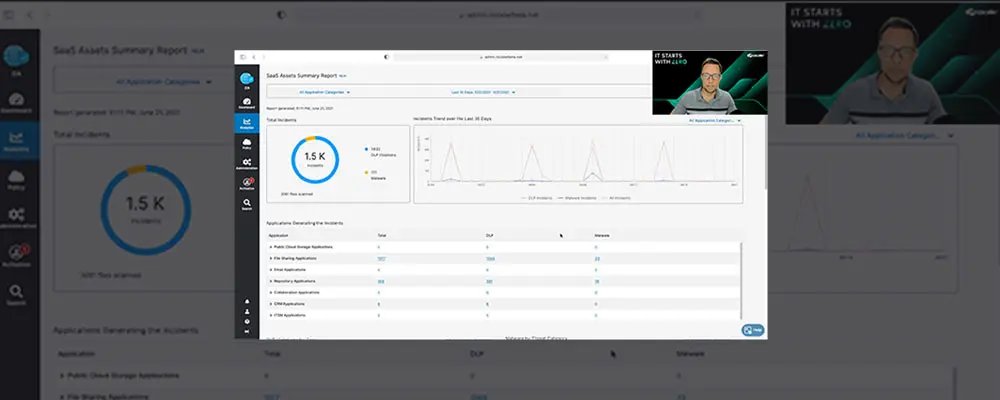

Scan data at rest within managed SaaS applications to identify risky or external shares and automatically remediate them according to preconfigured policies.

Scan applications to uncover potentially fatal misconfigurations (as defined by various security regulations and frameworks), and empower IT to respond.

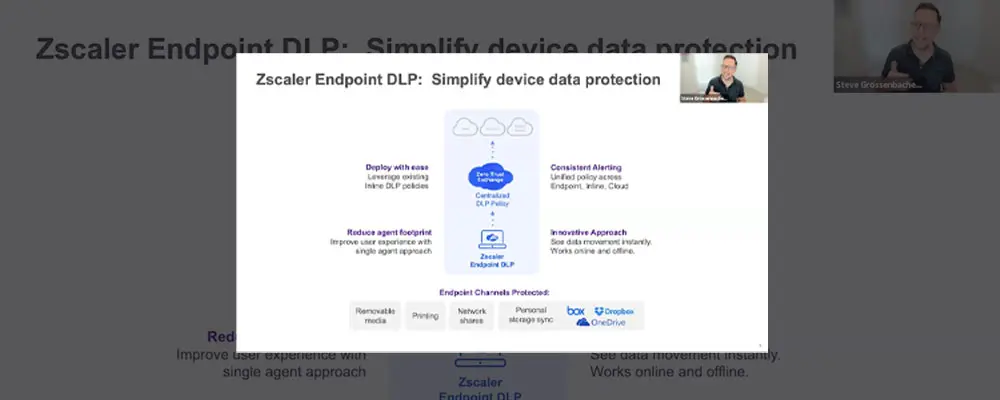

Easily control device data with a unified policy and agent. Stop loss to USB, printing, network shares, and personal storage.

Visibility

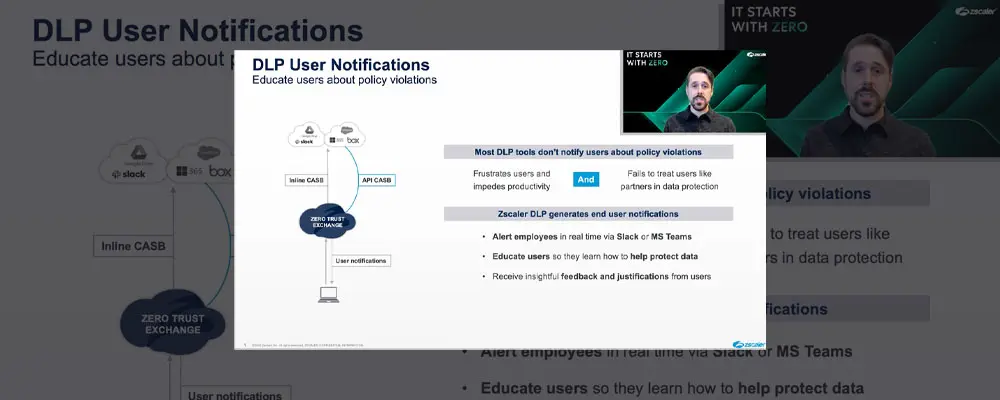

Seamlessly automate the process of managing, investigating, and escalating data protection incidents.

Keep users informed with alerts, rather than enforcing policies without them knowing, and allow them to provide feedback and justifications for violations.

Leverage your existing Microsoft ecosystem to improve data hygiene and tagging while reducing the risk of loss across all users and devices.

Quickly and easily classify data without lifting a finger using ML-powered data discovery, drastically streamlining your deployment and operations.

Data protection

Schedule a custom demo

Understand your threat exposure and how the Zscaler Zero Trust Exchange platform can securely and quickly transform the way you do business.